¡Descubriendo las vulnerabilidades! En el actual panorama de seguridad de la información, es esencial que las organizaciones tomen medidas proactivas para proteger sus sistemas y datos sensibles. Una de las herramientas más efectivas para evaluar y fortalecer la seguridad de una red o aplicación es el pentesting (prueba de penetración). En esta entrada de blog, exploraremos en detalle qué es el pentesting, cómo se lleva a cabo y por qué es fundamental para garantizar una sólida postura de seguridad. Aprenderás cómo el pentesting te ayuda a descubrir y asegurar las debilidades ocultas de tu sistema, protegiéndote de posibles ataques.

¿Qué es el pentesting y cómo se realiza?

El pentesting es un proceso autorizado de evaluación de seguridad que simula un ataque real sobre los sistemas de una organización. El objetivo principal es identificar y explotar las vulnerabilidades existentes para obtener un acceso no autorizado o robar información sensible. A diferencia de los ciberdelincuentes, los pentesters trabajan en colaboración con la organización para mejorar su seguridad y corregir las vulnerabilidades descubiertas.

Existen diferentes tipos de pentesting, cada uno enfocado en un aspecto específico de la seguridad. Algunos de los más comunes son:

- Pentesting de red: Evaluación de la seguridad de los sistemas y dispositivos de red para identificar posibles puntos de entrada para los atacantes.

- Pentesting de aplicaciones web: Examen exhaustivo de aplicaciones web en busca de vulnerabilidades como inyecciones SQL, falta de validación de entradas o exposición de información sensible.

- Pentesting de aplicaciones móviles: Evaluación de la seguridad de aplicaciones móviles en plataformas iOS y Android para descubrir vulnerabilidades que podrían permitir un acceso no autorizado a datos o funciones del dispositivo.

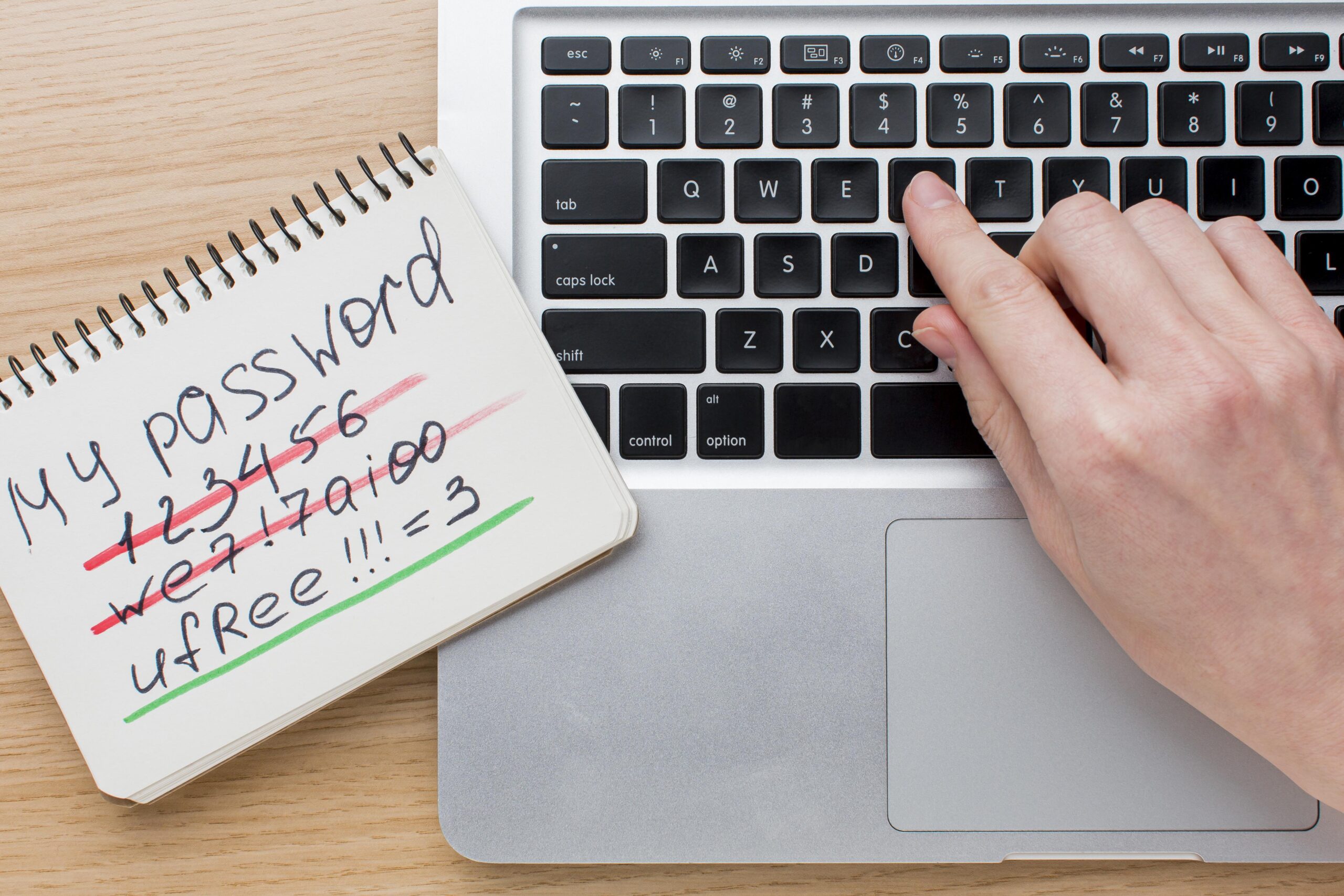

- Pentesting inalámbrico: Identificación de debilidades en las redes inalámbricas, como la falta de encriptación, contraseñas débiles o configuraciones inseguras, que podrían facilitar un ataque.

¿Por qué es importante realizar esta práctica?

- Identificar y corregir vulnerabilidades antes de que sean explotadas por atacantes maliciosos.

- Evaluar la efectividad de los controles de seguridad existentes y realizar mejoras donde sea necesario.

- Cumplir con los requisitos regulatorios y normativas de seguridad, como PCI-DSS o ISO 27001.

- Aumentar la confianza de los clientes y socios comerciales al demostrar un compromiso sólido con la seguridad.

En resumen, el pentesting es una herramienta valiosa para evaluar y fortalecer la seguridad de los sistemas y aplicaciones de una organización. Al descubrir y asegurar las vulnerabilidades ocultas de tu sistema, puedes protegerte de posibles ataques y salvaguardar la integridad de tu información. No subestimes el poder del pentesting como parte integral de una estrategia de seguridad sólida.

¡Asegúrate de incluir el pentesting en tus prácticas de seguridad y mantén tu sistema seguro!¡Descubriendo las vulnerabilidades!